Si vous manipulez des données stratégiques, la question cloud souverain vs cloud de confiance dépasse largement le débat marketing. C’est un choix d’architecture, de risque et de vitesse d’exécution. Derrière ces termes se cachent des modèles très différents de gouvernance et de contrôle.

En pratique, un cloud souverain vise un contrôle très fort sur l’infrastructure et sur les données. À l’inverse, un cloud de confiance propose des garanties élevées de sécurité et de conformité tout en s’appuyant souvent sur des technologies hyperscalers. Pour une cloud data plateforme, ce choix a des conséquences directes sur la performance, l’innovation et la gestion des risques.

Chez Eulidia, l’expérience montre rapidement une chose. Le bon choix n’est pas forcément le modèle le plus strict. C’est celui qui protège la souveraineté des données sans ralentir la capacité d’innovation de la plateforme.

Pourquoi ce sujet devient central pour les plateformes Data

La montée en puissance de l’intelligence artificielle remet la souveraineté des données au centre des discussions stratégiques. Les organisations ne parlent plus seulement de stockage ou de sécurité. Elles cherchent désormais à comprendre qui contrôle réellement les environnements, les accès et les traitements.

La question dépasse largement la simple résidence des données. Elle concerne aussi l’accès aux clés de chiffrement, la gestion des journaux d’activité, la gouvernance des environnements et la capacité d’audit. Autrement dit, il ne s’agit plus uniquement de savoir où sont les données, mais qui peut y accéder et sous quelles conditions.

Ajoutez à cela l’essor des partenariats data, du data sharing et des modèles d’IA entraînés sur des volumes massifs. Très vite, les équipes se posent deux questions essentielles : où se situent réellement les risques? et, quel niveau de contrôle est acceptable pour le business?

Des impacts concrets sur une plateforme Data

Sur une cloud data plateforme, ces choix ne restent jamais théoriques. Ils influencent directement l’architecture technique et l’organisation des workloads.

Dans un environnement lakehouse ou datalake moderne, cela concerne plusieurs briques essentielles :

- ingestion et pipelines ETL ou ELT

- catalogues et gouvernance des données

- notebooks et environnements de data science

- MLOps et industrialisation des modèles

- collaboration entre entités ou partenaires

Les données sensibles ne doivent pas se retrouver dans la même zone que des workloads standards simplement pour des raisons de facilité. Une architecture bien pensée introduit des zones de contrôle différenciées, adaptées au niveau de sensibilité des données.

La bonne nouvelle est qu’une segmentation intelligente permet souvent de concilier conformité, performance et innovation. Une plateforme data peut rester performante et hautement scalable tout en respectant des contraintes fortes de résidence des données et de gouvernance.

Dans ce contexte, comprendre la différence cloud souverain vs cloud de confiance devient essentiel pour concevoir une architecture durable. Le véritable enjeu n’est pas seulement réglementaire. Il concerne la capacité des équipes Data à déployer rapidement des cas d’usage tout en maîtrisant les risques.

Cloud souverain : définition, objectifs et frame en France et en Europe

Avant de comparer concrètement cloud souverain vs cloud de confiance, il faut comprendre ce que recouvre réellement la notion de cloud souverain. Le terme est souvent utilisé dans les débats sur la souveraineté des données, mais sa définition reste parfois floue pour les équipes Data.

Dans la pratique, un cloud souverain ne se limite pas à la localisation de l’infrastructure. Il s’agit d’un modèle qui vise à garantir un contrôle juridique, opérationnel et technique sur l’ensemble de l’environnement cloud. Voyons ce que cela signifie concrètement pour les organisations et leurs plateformes Data.

Définition d’un cloud souverain

On parle de cloud souverain lorsqu’une organisation cherche à maintenir un contrôle fort sur l’hébergement, l’exploitation et la chaîne de sous-traitance. Cela concerne plusieurs dimensions clés : le droit applicable, les conditions d’accès aux environnements, le support technique et la gouvernance opérationnelle.

Autrement dit, la souveraineté ne se limite pas à la présence d’un datacenter sur un territoire donné. Elle se joue aussi dans les contrats, dans l’organisation de l’exploitation et dans les outils utilisés pour administrer l’infrastructure.

Dans les faits, un cloud peut être localisé dans un pays sans être réellement souverain. À l’inverse, certaines offres visent une souveraineté numérique plus large en s’appuyant sur des cadres d’évaluation et des exigences élevées. Pour un DSI ou un directeur Data, l’enjeu reste très concret : maîtriser les risques, garantir l’auditabilité et rester crédible face aux régulateurs et aux clients.

Souveraineté des données vs protection des données personnelles

La souveraineté des données ne doit pas être confondue avec la protection des données. La protection concerne principalement le respect des droits des individus et la sécurité du traitement des informations, notamment dans le frame du règlement général sur la protection des données.

La souveraineté ajoute une dimension supplémentaire. Elle pose des questions de contrôle : qui administre les systèmes, qui peut être juridiquement contraint, qui a accès aux métadonnées et comment sont gérées les clés de chiffrement.

En résumé, la résidence des données ne signifie pas nécessairement contrôle des données. Une organisation peut stocker ses informations dans l’Union européenne tout en restant exposée à des obligations extraterritoriales. C’est là que certaines entreprises françaises et européennes découvrent une limite importante. Elles ont choisi la bonne résidence des données, mais sans garantir une maîtrise complète des accès et de la gouvernance.

Pour les équipes techniques, ces enjeux se traduisent par des décisions concrètes concernant l’IAM, le chiffrement, la journalisation et la gouvernance des accès sur la cloud data plateforme.

ANSSI et SecNumCloud : le rôle de la qualification

En France, le référentiel le plus structurant pour les environnements cloud à fort niveau d’exigence reste celui de l’ANSSI avec la qualification SecNumCloud. Cette certification définit un ensemble d’exigences techniques, opérationnelles et juridiques destinées à protéger les environnements cloud sensibles.

L’objectif est clair : garantir un niveau élevé de sécurité et de gouvernance, au-delà des simples promesses commerciales des fournisseurs. Le frame SecNumCloud impose notamment des contrôles stricts sur les processus, les audits, la gestion des risques et l’organisation des opérations.

Cependant, cette qualification ne constitue pas une solution miracle. Elle ne remplace ni la classification des données, ni le modèle d’exploitation de la plateforme, ni les contrôles internes de l’organisation.

Elle fournit un socle solide. Mais la responsabilité reste entre les mains des équipes Data et de leurs partenaires. Sans architecture gouvernée et observable, la dette opérationnelle peut rapidement réapparaître. C’est pourquoi la réflexion autour du cloud souverain vs cloud de confiance reste essentielle lors de la conception d’une plateforme Data moderne.

Cloud de confiance : notion, promesses et limites

Après avoir clarifié ce qu’implique un cloud souverain, il est logique d’examiner l’autre notion souvent citée dans le débat : le cloud de confiance. Les deux approches cherchent à renforcer la souveraineté des données, mais elles ne reposent pas exactement sur la même logique.

Là où le cloud souverain met l’accent sur un contrôle strict de l’infrastructure et des opérations, le cloud de confiance vise plutôt à offrir un frame robuste de sécurité, de conformité et de gouvernance, souvent compatible avec les technologies des grands fournisseurs cloud.

Définition et caractéristiques d’un cloud de confiance

Le cloud de confiance est une notion portée par la doctrine française. L’objectif est de proposer des services cloud offrant de fortes garanties de contrôle, de conformité et de sécurité, notamment pour les administrations et les organisations critiques.

La doctrine Cloud au centre décrit l’esprit de cette approche et les critères qui permettent d’évaluer ces services. Pour les décideurs du secteur privé, ce frame est précieux. Il fournit un vocabulaire commun et des repères concrets pour analyser les offres cloud.

Dans la pratique, un cloud de confiance cherche à réduire les zones d’incertitude. Cela concerne la sous traitance, le support technique, les opérations d’administration, la gestion des vulnérabilités ou encore la transparence des opérations. On ne parle plus simplement de louer une infrastructure. Le fournisseur doit démontrer la robustesse du service et la maîtrise des opérations.

C’est souvent à ce moment que les discussions deviennent plus précises. Quels engagements sont contractuels ? Lesquels sont réellement techniques ? Et lesquels relèvent simplement d’un positionnement marketing ?

Comment un cloud de confiance vise conformité et confidentialité

Un cloud de confiance repose sur plusieurs mécanismes qui doivent fonctionner dans des environnements opérationnels réels. Parmi eux : le chiffrement, la gestion des identités, la séparation des rôles et la traçabilité des opérations.

Pour la confidentialité, la question la plus simple reste souvent la suivante : qui contrôle les clés de chiffrement ? Les modèles BYOK ou HYOK permettent aux organisations de reprendre une partie du contrôle, mais ils introduisent aussi une complexité opérationnelle supplémentaire.

Côté conformité, on retombe sur les transferts et l’accès potentiel par des autorités étrangères. La CNIL rappelle le cadre et la logique de protection lors de transferts hors UE : CNIL – Transférer des données hors UE. Et l’EDPB détaille les “mesures supplémentaires” possibles, notamment autour du chiffrement et du contrôle des clés : EDPB – Recommendations 01/2020. Bref : ce n’est pas une case à cocher, c’est une architecture.

Sur le plan réglementaire, la question des transferts internationaux de données reste centrale. Les organisations doivent prendre en compte les règles européennes concernant l’accès potentiel à des données par des autorités étrangères. Dans ce contexte, le chiffrement, le contrôle des clés et la gouvernance des accès deviennent des éléments structurants de l’architecture.

Autrement dit, la conformité n’est pas une simple formalité administrative. C’est un choix d’architecture pour la cloud data plateforme.

Cloud de confiance vs cloud public : les zones grises

Les clouds publics offrent aujourd’hui un catalogue de services très riche. Leur capacité d’innovation est impressionnante et les équipes Data y trouvent souvent tout ce dont elles ont besoin : GPU pour l’IA, services managés, outils MLOps ou solutions avancées de gouvernance.

Cependant, certaines zones d’incertitude apparaissent rapidement. Qui assure réellement le support opérationnel ? Quelle est la chaîne complète de sous traitance ? Quelles obligations légales de coopération peuvent exister dans certaines juridictions ?

Ces questions deviennent particulièrement sensibles pour les organisations soumises à des contraintes réglementaires ou sectorielles fortes.

C’est pourquoi de nombreuses entreprises adoptent aujourd’hui des architectures hybrides. Elles combinent différents environnements pour concilier innovation, performance et résidence des données.

Dans la pratique, cette approche hybride permet souvent de trouver un équilibre pragmatique dans le débat cloud souverain vs cloud de confiance. Elle permet de préserver l’innovation des plateformes Data tout en renforçant la maîtrise des risques et des obligations réglementaires.

Cloud souverain vs cloud de confiance : comparaison opérationnelle

Après avoir exploré les principes du cloud souverain et du cloud de confiance, la question devient rapidement opérationnelle. Comment choisir entre ces deux approches lorsqu’on construit un cloud pour une plateforme data ?

La réponse passe rarement par un débat idéologique. Ce qui compte réellement, c’est la capacité à évaluer les impacts concrets sur l’exploitation, la sécurité et la gouvernance des données. Une grille de lecture simple permet souvent de clarifier les choix.

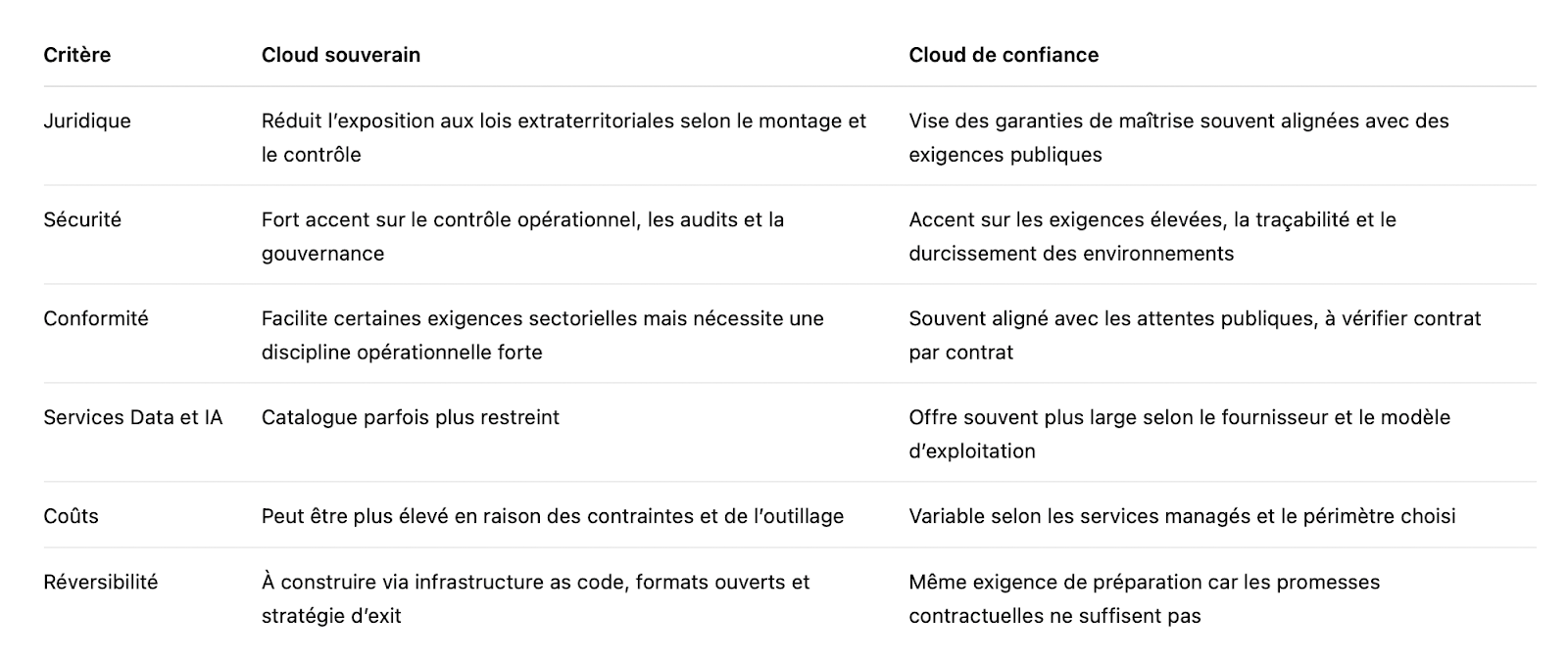

Une grille de comparaison pour les décideurs Data

Avant toute décision, il est utile de comparer les deux modèles à partir de critères opérationnels. L’objectif n’est pas de déterminer un vainqueur, mais de comprendre les compromis à accepter.

Cette comparaison met en lumière la différence entre cloud souverain et cloud de confiance. Le premier privilégie le contrôle maximal tandis que le second cherche un équilibre entre innovation, sécurité et conformité.

Le facteur juridique et la question du CLOUD Act

Dans les discussions avec les équipes Data ou les directions juridiques, la question du CLOUD Act revient presque toujours. Ce texte américain définit les conditions dans lesquelles certaines autorités peuvent demander l’accès à des données détenues par des fournisseurs soumis à la juridiction des États-Unis.

Le risque réel ne correspond pas forcément au scénario caricatural dans lequel des autorités étrangères consultent directement des bases de données. Le sujet porte plutôt sur la gestion de situations plausibles : injonctions judiciaires, accès via des filiales, opérations de support ou exploitation de métadonnées.

C’est pourquoi les organisations doivent anticiper ces scénarios et mettre en place des barrières techniques crédibles. Le chiffrement, la maîtrise des clés et la gouvernance des accès deviennent alors des éléments essentiels pour garantir la souveraineté des données.

Architecture Data : l’importance de la segmentation

Pour une plateforme Data moderne, le facteur déterminant reste souvent l’architecture. Le véritable enjeu consiste à segmenter correctement les environnements afin d’adapter les niveaux de contrôle aux types de données.

La logique est simple : séparer les zones sensibles des zones standards. Cette segmentation permet de concilier innovation et conformité sans ralentir l’ensemble de la plateforme.

Chez Eulidia, nous insistons souvent sur l’alignement entre architecture cloud et architecture de données. Une plateforme basée sur un lakehouse, un data mesh ou des pipelines temps réel doit intégrer la gouvernance dès la conception.

Un frame de décision simple pour vos plateformes Data

Pour éviter les débats interminables autour du cloud souverain vs cloud de confiance, certaines organisations utilisent une approche pragmatique fondée sur quelques règles structurantes.

- Classer les datasets selon leur sensibilité : données standard, critiques ou sensibles, puis définir des règles d’hébergement adaptées.

- Segmenter l’architecture avec une zone souveraine pour les données critiques et une zone scalable pour les workloads élastiques.

- Mettre en place un chiffrement avec contrôle des clés côté entreprise et journaliser l’ensemble des accès.

- Isoler les environnements IAM, réseaux et comptes d’exploitation avec une séparation claire des rôles.

- Prévoir la réversibilité dès le départ avec des formats ouverts, de l’infrastructure as code et un plan d’exit testé.

- Piloter les coûts dès la phase de cadrage afin d’éviter une dérive budgétaire.

Pourquoi FinOps doit faire partie de la réflexion

Dans les architectures hybrides ou multi environnements, l’optimisation des coûts ne peut pas être un sujet secondaire. Un design mal piloté peut rapidement générer des dépenses importantes : double outillage, exploitation parallèle des environnements ou sur provisionnement des ressources.

C’est pourquoi les équipes doivent intégrer les principes FinOps dès la phase de conception de la plateforme Data. L’objectif est simple : aligner performance, gouvernance et coûts afin d’éviter que le débat autour du cloud souverain vs cloud de confiance ne devienne avant tout un problème budgétaire.

Avantages du cloud souverain pour les données sensibles (et quand cela vaut le coût)

Le cloud souverain devient particulièrement pertinent lorsque les organisations doivent répondre à des exigences fortes en matière de sécurité, d’audit ou de réglementation. Cela concerne par exemple les secteurs sensibles comme la santé, la défense, la finance ou certaines infrastructures critiques.

Dans ces contextes, l’enjeu dépasse largement la perception de sécurité. L’objectif est de garantir la maîtrise de la chaîne d’exploitation et de réduire certains risques juridiques liés à l’accès aux données ou à la dépendance technologique. Pour les organisations concernées, ce niveau de contrôle peut devenir un facteur déterminant dans la stratégie de souveraineté des données.

Le principal compromis concerne cependant le coût et la richesse des services disponibles. Certains environnements souverains proposent un catalogue plus limité de services data ou d’outils d’intelligence artificielle. Ils peuvent aussi être moins immédiats à déployer que certains services cloud publics.

Il est donc souvent nécessaire d’arbitrer. Une organisation a-t-elle besoin de tout le catalogue d’IA au même endroit, ou peut-elle segmenter ses environnements ? Beaucoup d’équipes Data adoptent une approche pragmatique : entraîner les modèles sensibles dans une zone contrôlée et exécuter les workloads plus standards dans un environnement scalable.

Risques légaux et techniques : ce qu’il faut réellement anticiper

Le CLOUD Act est souvent le premier sujet évoqué lorsque l’on parle de souveraineté cloud. Mais dans la pratique, il agit surtout comme un révélateur des risques potentiels liés aux environnements cloud.

Les scénarios à anticiper sont souvent beaucoup plus opérationnels que les débats théoriques. Ils concernent par exemple les tickets de support, les comptes d’administration, l’accès aux journaux techniques, les snapshots d’infrastructure ou encore certaines métadonnées.

Dans de nombreux cas, les failles proviennent également des pratiques internes. Des clés partagées entre équipes, des rôles trop larges, l’absence de mécanismes DLP ou une mauvaise rotation des secrets peuvent créer des vulnérabilités importantes.

Les mesures techniques efficaces sont pourtant bien connues. Elles reposent sur plusieurs piliers : chiffrement fort, gestion indépendante des clés, segmentation réseau, contrôle des identités, journalisation détaillée, détection d’incidents et processus d’audit.

Ces mesures doivent toutefois être cohérentes entre elles. Les recommandations européennes insistent notamment sur l’importance de mécanismes techniques supplémentaires lorsque des transferts de données peuvent exposer les organisations à des accès par des autorités étrangères.

Au-delà de la technique, la gouvernance reste essentielle. Définir clairement l’ownership des données, les politiques d’accès, la durée de conservation et la traçabilité des opérations est indispensable. Sans cette gouvernance, parler de souveraineté des données revient souvent à créer une illusion de contrôle.

Comment choisir pour votre organisation : une méthode simple et actionnable

Pour trancher entre cloud souverain vs cloud de confiance, la première étape consiste à classifier les données et les workloads de l’organisation. Cette étape permet d’identifier ce qui relève du standard, du critique ou des données sensibles nécessitant un encadrement renforcé.

Une fois cette classification réalisée, l’organisation peut définir son architecture cible. Dans de nombreux cas, une approche hybride ou multi environnements offre le meilleur équilibre. Elle combine une zone souveraine pour les données critiques et une zone scalable pour les workloads nécessitant élasticité et innovation.

La troisième étape consiste à qualifier les fournisseurs et les offres cloud. Les critères peuvent inclure les exigences SecNumCloud, les clauses de sous-traitance, la localisation du support, l’auditabilité, les niveaux de service et les conditions de réversibilité.

Enfin, la réussite dépend aussi de la capacité à structurer l’exploitation de la plateforme. Cela inclut les pratiques SRE, le monitoring, la gestion des accès, les processus de run et le pilotage des coûts.

Les organisations qui réussissent leur transition ne se contentent pas de migrer leurs données. Elles industrialisent leur plateforme Data et organisent l’exploitation dans la durée.

Pour cadrer ce type de trajectoire, les entreprises peuvent s’appuyer sur des approches structurées qui relient stratégie, gouvernance et delivery. Pour cadrer ce type de trajectoire, vous pouvez vous appuyer sur nos pages offre Stratégie, programme Transformation et mode Delivery : l’idée est de lier décisions d’architecture, gouvernance, et mise en œuvre concrète, sans dissocier sécurité et produit.

Exemples d’architectures recommandées pour plateformes Data

Une fois la stratégie définie entre cloud souverain vs cloud de confiance, la question suivante devient très concrète : comment structurer l’architecture de la plateforme Data ? L’objectif est de trouver un équilibre entre souveraineté des données, performance et capacité d’innovation.

Plusieurs patterns d’architecture sont aujourd’hui utilisés par les organisations pour construire une cloud data plateforme robuste tout en respectant les contraintes de résidence des données et de gouvernance.

Pattern 1 : zone souveraine pour les données critiques

Dans ce premier modèle, la zone souveraine accueille les éléments les plus sensibles de la plateforme Data. Cela inclut l’ingestion critique, les données consolidées dans la couche gold et certaines features sensibles utilisées pour les modèles.

Les usages analytiques et les outils de BI peuvent être déployés dans une zone contrôlée distincte, avec des mécanismes d’export limités et fortement gouvernés. Cette architecture permet de protéger les données critiques tout en conservant une capacité d’analyse fluide pour les équipes métiers.

Pattern 2 : lakehouse gouverné avec data mesh

Un second pattern repose sur une architecture lakehouse combinée à une approche data mesh. Chaque domaine métier gère ses propres produits de données tout en respectant des règles communes de gouvernance.

Dans ce modèle, la circulation des données entre zones reste strictement encadrée. Les politiques d’accès, la traçabilité et la gestion des métadonnées deviennent essentielles pour maintenir la cohérence de l’ensemble.

Cette approche permet de concilier autonomie des équipes et maîtrise globale de la souveraineté des données.

Pattern 3 : IA et machine learning segmentés

Pour les projets d’intelligence artificielle, une segmentation claire des environnements est souvent recommandée.

L’entraînement des modèles sensibles peut être réalisé dans une zone souveraine ou hautement contrôlée. Les environnements d’inférence ou les services nécessitant une forte élasticité peuvent en revanche être déployés dans une infrastructure plus flexible.

Cette approche permet d’exploiter la puissance des environnements cloud modernes tout en protégeant les données stratégiques utilisées pour l’entraînement.

Pattern 4 : data sharing gouverné

Certaines organisations structurent également leurs plateformes autour de produits de données exposés via des API ou des mécanismes de data sharing.

Dans ce cas, l’architecture doit intégrer des garde-fous solides : traçabilité des accès, contrôle d’usage et mécanismes d’audit. Ces éléments garantissent que les échanges de données restent compatibles avec les exigences de résidence des données et de gouvernance.

Pour approfondir l’alignement entre architecture cloud et architecture de données, notre article consacré à l’architecture cloud présente plusieurs repères utiles.

Si votre organisation s’oriente vers une architecture hybride, il est également essentiel d’anticiper la question des coûts. Nos analyses sur l’optimisation des coûts et sur les trajectoires de modernisation expliquent comment éviter que la transition vers une plateforme moderne ne devienne un gouffre financier, notamment lors de la sortie des stacks legacy comme Hadoop.

Enfin, notre page dédiée au pôle Technologie illustre l’approche cloud centric adoptée par Eulidia. Elle met en lumière les sujets clés que l’on retrouve dans ces architectures : Data Platform, MLOps et gouvernance des environnements Data.

Conclusion : quel choix faire et dans quels cas

À la fin, la question cloud souverain vs cloud de confiance n’a pas de réponse universelle. Tout dépend des contraintes réglementaires, du niveau de sensibilité des données et des ambitions d’innovation de l’organisation.

Si vos workloads sont critiques, fortement régulés et soumis à des exigences d’audit élevées, le cloud souverain constitue souvent le socle le plus rationnel. Il permet de renforcer la souveraineté des données et de réduire certains risques juridiques ou opérationnels liés à l’accès aux environnements.

Si l’objectif est d’accélérer l’innovation tout en conservant des garanties solides de sécurité et de contrôle, un cloud de confiance peut représenter un compromis efficace. Dans ce cas, il reste essentiel de vérifier précisément les engagements techniques, contractuels et opérationnels du fournisseur.

Pour les organisations qui développent des usages d’intelligence artificielle à grande échelle, une architecture hybride bien segmentée reste souvent la solution la plus pragmatique. Elle permet de combiner une zone souveraine pour les données critiques et une zone scalable pour les workloads nécessitant élasticité et innovation.

En pratique, quelques principes simples permettent d’éviter les débats interminables. Si vos données sont stratégiques et auditables, construisez une zone souveraine. Si vos projets d’IA nécessitent un catalogue de services riche, maintenez une zone scalable sous contrôle.

Et surtout, commencez toujours par les fondations. Classification des données, gouvernance IAM, gestion des clés et stratégie de réversibilité restent les piliers d’une cloud data plateforme durable.

C’est sur ces bases que la confiance se construit. Et c’est ainsi que les plateformes Data deviennent réellement robustes dans la durée.

FAQs

Qu'est-ce qui distingue un cloud souverain d'un cloud de confiance ?

Le cloud souverain repose sur un contrôle juridique et opérationnel complet de l’infrastructure et des données, généralement par des entités soumises au droit européen.

Pourquoi opter pour un cloud souverain ou un cloud de confiance pour leurs données ?

Choisir un cloud souverain français renforce la confiance des utilisateurs: la gestion, la confidentialité et la sécurité des données sont prioritaires, ce qui limite l’exposition aux services cloud américains et au Cloud Act américain.

Comment les offres de cloud garantissent-elles la sécurité et la conformité ?

Les prestataires de services cloud proposent des solutions cloud avec la qualification secnumcloud, la certification et des contrôles pour protéger le traitement des données, offrant des offres de cloud souverain et des labels cloud de confiance pour assurer la protection des données sensibles.

Quel rôle jouent les fournisseurs de services cloud et les offres de cloud privé ?

Fournisseurs de services cloud et prestataires mettent en place une infrastructure cloud, privée ou hybride; leur offre de cloud vise à sécuriser les services cloud, la gestion des données et la confidentialité, tout en répondant aux enjeux de souveraineté.

Quels sont les avantages du cloud souverain pour la France et l’Europe ?

Les avantages du cloud souverain incluent l’autonomie, la résilience et le respect des lois françaises et européennes; les offres de cloud souverain facilitent la migration vers le cloud en protégeant le fait qu’un cloud héberge les données et renforcent la confiance des utilisateurs.

Faut-il craindre les services cloud américains comme Google Cloud ?

Les services cloud américains peuvent être performants, mais le cloud souverain et le cloud de confiance réduisent l’exposition au cloud actuel américain; opter pour un fournisseur de cloud de confiance limite les risques pour la confidentialité et la protection des données sensibles.

.svg)