Automatiser sans sécuriser ne réduit pas le risque.

Cela permet simplement dindustrialiser.

C’est exactement ce qui se passe quand la sécurité est traitée trop tard dans les projets IA.

Dès qu’on parle d’IA en entreprise, la sécurité ne peut plus être traitée comme un “ticket Jira” de fin de sprint.

Sans sécurité by design, les vulnérabilités ne disparaissent pas : elles s’installent dans l’architecture.

L’approche la plus efficace consiste à appliquer des principes sécurité by design qui permettent de réduire la surface d’exposition dès la conception, avant même d’écrire la première ligne de code. Cette approche, alignée avec les security by design principles, est aujourd’hui une condition pour déployer des systèmes IA et data à l’échelle.

Dans les projets que nous accompagnons chez Eulidia, les équipes qui industrialisent le plus rapidement sont celles qui articulent innovation et rigueur opérationnelle : gouvernance, FinOps, exploitation et sécurité intégrée.

C’est précisément ce que soulignent les tendances IA 2026 : passer du PoC à une mise en production robuste, mesurable et sécurisée.

Ce guide propose 10 principes, un workflow et une checklist pour structurer une architecture IA, cloud et data sécurisée, sans ralentir la vélocité.

Introduction : pourquoi “patcher après coup” ne marche plus

Ce guide s’adresse aux décideurs, chefs de programme, architectes, RSSI, responsables data et équipes produit.

L’objectif est clair : intégrer la sécurité dans les décisions structurantes dès le cadrage. Non pour alourdir les projets, mais pour éviter les corrections tardives — souvent coûteuses et difficiles à industrialiser.

Vous y trouverez :

- 10 principes de “sécurité by design” directement applicables

- une méthode intégrée sur l’ensemble du cycle de delivery

- des exemples concrets par composant (identité, data, CI/CD)

Dans les environnements intégrant de l’IA générative, cette logique est encore plus critique : la sécurité ne se valide pas une fois, elle se pilote en continu.

Security by design : définition et intérêt

Avant de détailler les principes de sécurité by design, une clarification s’impose : la sécurité by design ne se limite pas à une bonne pratique, elle conditionne directement la capacité à concevoir, déployer et faire évoluer des systèmes IA et data en confiance.

Définition opérationnelle

Security by design, ce n’est pas un slogan. C’est une approche qui consiste à intégrer la sécurité dès les choix structurants d’architecture : données, flux, dépendances, API, identités, frontières de confiance et chemins d’administration. Autrement dit, la sécurité se décide au moment où le système est conçu — pas lorsqu’un incident survient.

Dans la pratique, “by design” implique des exigences non fonctionnelles explicites, des contrôles documentés et des preuves tangibles (tests, journaux, rapports) qui rendent la posture de sécurité vérifiable et auditable. Les référentiels existants apportent un cadre utile : par exemple, le NIST SSDF propose des recommandations concrètes pour structurer un développement logiciel sécurisé dans des environnements modernes.

Pourquoi ça compte, côté business

Une architecture pensée selon des principes de sécurité by design permet de réduire la surface d’attaque tout en simplifiant la conformité. À l’inverse, lorsque les contrôles sont ajoutés a posteriori, les coûts se multiplient : corriger les failles, puis justifier les choix auprès du COMEX, des régulateurs ou des clients.

Adopter une approche sécurité by design permet au contraire d’accélérer sans compromettre la confiance. La sécurité devient un levier d’exécution, et non un frein.

Dans les environnements intégrant de l’IA, cet enjeu est encore plus critique. Plus les systèmes sont distribués et interconnectés, plus le risque devient systémique. Un indicateur terrain permet souvent de l’identifier rapidement : si cartographier vos systèmes d’IA en production prend plus de quelques jours, votre gouvernance reste fragile.

10 principes de sécurité by design pour votre architecture

Avant de détailler les principes de sécurité by design, il convient de préciser un point clé : l’objectif n’est pas de tout sécuriser de manière uniforme, mais de sécuriser ce qui compte réellement, au bon niveau de criticité, sans dégrader l’expérience utilisateur.

Ces principes peuvent être déclinés de manière opérationnelle : quoi faire, quels pièges éviter et quels artefacts produire pour piloter la sécurité dans la durée.

1. Modéliser les menaces en continu (Threat Modeling)

La modélisation des menaces doit intervenir dès les premières phases de conception, puis évoluer à chaque changement significatif.

L’objectif est d’identifier des scénarios d’attaque réalistes : actifs critiques, adversaires, vecteurs d’attaque, abuse cases et hypothèses. Il ne s’agit pas d’anticiper tous les risques possibles, mais de prioriser ceux qui ont un impact réel.

Artefacts attendus : diagrammes de flux, frontières de confiance, registre des risques, critères d’acceptation.

Dans une logique de sécurité by design, cette démarche est continue et itérative.

2. Réduire la surface d’exposition (Attack Surface Reduction)

Réduire la surface d’exposition reste l’un des leviers les plus efficaces.

Limiter les endpoints, restreindre les ports, réduire les permissions, désactiver les fonctionnalités inutiles et supprimer les dépendances superflues permet de diminuer directement le niveau de risque.

Un principe clé des principes de la sécurité by design : ce qui n’existe pas ne peut pas être attaqué.

3. Défense en profondeur

Aucun contrôle ne doit être considéré comme suffisant à lui seul.

Une architecture sécurité by design repose sur la combinaison de plusieurs couches : réseau, identité, application, données et observabilité. L’objectif est d’éviter qu’une vulnérabilité locale ne devienne une compromission globale.

C’est cette approche qui fait la différence entre un incident maîtrisé et un incident critique.

4. Moindre privilège et séparation des responsabilités (Least Privilege / SoD)

Les accès doivent être strictement limités au nécessaire.

RBAC, ABAC, scopes minimaux, séparation des rôles administratifs et opérationnels, gestion isolée des secrets : ces mécanismes permettent de réduire les risques d’exposition.

Ce principe s’applique autant aux menaces externes qu’aux erreurs internes.

5. Authentification forte et autorisation explicite (AuthN/AuthZ)

Une authentification robuste constitue un socle indispensable : MFA pour les comptes sensibles, sessions limitées, tokens signés et validation côté serveur.

Le principe “deny by default” doit être privilégié.

Une approche sécurité by design efficace maintient un équilibre entre sécurité et expérience utilisateur, afin d’éviter les contournements.

6. Protéger les données (confidentialité, intégrité, traçabilité)

Les données doivent être protégées à chaque étape : chiffrement en transit et au repos, gestion rigoureuse des clés, signature des éléments critiques.

Dans les environnements intégrant de l’IA, cet enjeu est renforcé, notamment pour les données sensibles et les interactions avec les modèles.

Objectif : garantir la confidentialité, l’intégrité et la traçabilité, en cohérence avec des cadres comme le RGPD.

7. Sécuriser la chaîne logicielle (Supply Chain Security)

La sécurité ne se limite pas au code interne.

La gestion des dépendances, la production d’un SBOM, la vérification des signatures et la traçabilité de la provenance sont essentielles pour maîtriser les risques liés à la supply chain.

Dans une approche de sécurité by design, il est indispensable de savoir précisément ce qui est déployé, d’où cela provient et comment cela a été construit. Le NIST SSDF fournit un cadre structurant pour ces pratiques.

8. Sécurité par défaut et renforcement (Secure Defaults & Hardening)

Les configurations doivent être sécurisées par défaut.

Désactiver les options risquées, définir des baselines robustes et éviter les configurations permissives permet de limiter les erreurs dès l’origine.

Une solution d’automatisation ou une infrastructure by design doit rester sécurisée, même en l’absence d’intervention utilisateur.

Le durcissement passe également par des templates d’infrastructure et des politiques codifiées.

9. Résilience, détection et réponse (Logging, Monitoring, Incident Response)

Une architecture sécurité by design intègre des capacités de détection et de réaction dès le départ. Logs exploitables, alertes pertinentes, playbooks et exercices réguliers permettent de réduire le temps de détection et de réponse.

Dans les systèmes IA, la surveillance doit également couvrir les dérives, la qualité des outputs et la traçabilité des décisions.

10. Cycle de vie et gestion des vulnérabilités

La sécurité ne s’arrête pas au déploiement.

La gestion des vulnérabilités implique des scans réguliers, une priorisation des risques, des SLA de correction et une gestion claire de la fin de vie.

Dans une logique de sécurité by design, le maintien en conditions de sécurité est anticipé dès la conception.

Un système évolue, ses dépendances aussi : ne pas l’intégrer dès le départ crée une dette difficile à rattraper.

Méthode pour intégrer la sécurité dès la conception dans vos projets IA

Intégrer la sécurité dès la conception ne repose pas sur un contrôle unique, mais sur une approche continue, structurée à chaque étape du cycle projet.

C’est précisément là que les principes sécurité by design prennent tout leur sens : ils permettent d’ancrer la sécurité dans les décisions, plutôt que de la traiter comme une correction tardive.

Phase de conception : cadrer avant de coder

La phase de conception constitue le levier principal de réduction du risque.

Elle doit permettre de formaliser des exigences claires : confidentialité, intégrité, disponibilité, objectifs de reprise (RTO/RPO), contraintes métiers et exigences réglementaires (RGPD, AI Act selon les cas).

Le cadre européen, notamment l’AI Act, introduit des exigences spécifiques pour certains systèmes, en particulier en matière de gestion des risques et de documentation.

Concrètement, cette phase repose sur :

- des diagrammes d’architecture

- des flux de données

- des frontières de confiance

- une première modélisation des menaces

- des critères d’acceptation intégrant la sécurité

C’est à ce stade que la sécurité by design devient structurante : les choix faits ici conditionnent directement la capacité à sécuriser le système dans la durée.

Phase de développement : outiller les équipes sans les freiner

L’enjeu côté développement est d’intégrer la sécurité sans dégrader la vélocité.

Cela passe par des mécanismes automatisés : SAST, secret scanning, surveillance des dépendances, règles de validation cohérentes et revues ciblées.

L’objectif est de transformer la sécurité en réflexe intégré, et non en point de friction.

Des référentiels comme l’OWASP ASVS permettent de traduire les exigences de sécurité en critères testables et actionnables.

Dans les systèmes intégrant de l’IA, certains points nécessitent une attention particulière.

Par exemple, dans une architecture RAG, les contrôles d’accès doivent s’appliquer aux sources documentaires elles-mêmes et pas uniquement à l’interface utilisateur; afin d’éviter des fuites de données indirectes.

Phase de tests et validation : prouver, pas promettre

La phase de validation vise à démontrer la robustesse du système.

Elle s’appuie sur des tests dynamiques (DAST), des tests d’intrusion ciblés, du fuzzing lorsque pertinent et des contrôles automatisés intégrés dans la CI.

L’objectif est double :

- identifier les vulnérabilités avant la mise en production

- rendre la posture de sécurité mesurable et démontrable

Dans les environnements intégrant de l’IA générative, cette exigence est renforcée.

Les modèles, les prompts et les données évoluent en continu : la sécurité doit donc être testée et ajustée de manière continue, en cohérence avec les pratiques de tests continus.

Phase de déploiement et exploitation : rendre le système opérationnel et résilient

En production, la qualité de l’architecture devient visible.

Une approche sécurité by design se traduit par :

- un renforcement de l’infrastructure

- une gestion stricte des identités et des accès

- des secrets sécurisés

- du chiffrement

- un monitoring actif

- une gestion continue des vulnérabilités

Les journaux doivent permettre d’identifier rapidement des comportements anormaux, et les équipes doivent être capables de réagir de manière structurée.

C’est également à ce stade que la différence entre un PoC et un système industrialisé devient évidente.

Les environnements cloud offrent des capacités puissantes d’isolation, de traçabilité et de gouvernance, à condition d’avoir été conçus selon les principes sécurité by design dès le départ.

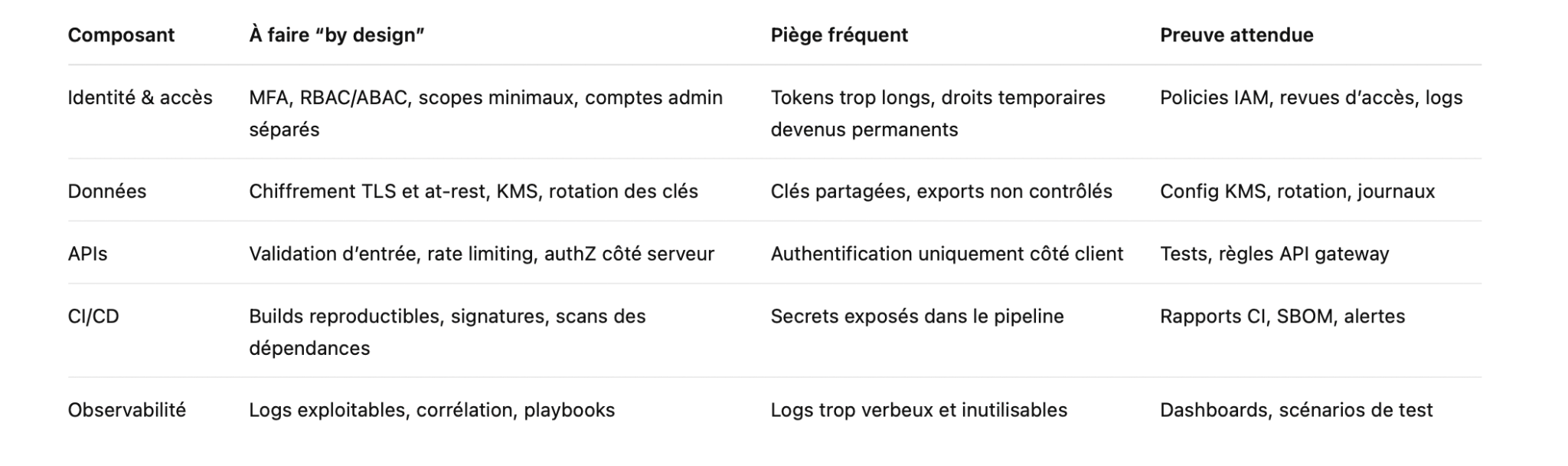

Mesures de sécurité concrètes par composant

Une architecture IA, cloud et data repose sur un ensemble de composants interconnectés.

Sécuriser efficacement ne consiste pas à ajouter des contrôles “partout”, mais à raisonner par composant et par flux, en identifiant les points critiques.

Chaque brique doit intégrer des mesures sécurité by design, avec des exigences claires, des risques identifiés et des preuves associées.

Pour aller plus loin, la dimension “données” reste souvent sous-estimée.

Or, plus les flux sont maîtrisés, plus il devient possible de sécuriser les échanges sans ralentir les usages.

C’est précisément là que l’interopérabilité devient stratégique : elle permet d’éviter des intégrations fragiles, difficiles à contrôler et à auditer dans la durée.

Prioriser le risque et réduire la surface d’exposition sans surinvestir

Le piège classique consiste à empiler des outils sans logique d’ensemble.

La bonne approche repose sur une priorisation claire : impact business, niveau d’exposition et exploitabilité.

Une compromission sur un composant critique, comme l’IAM, le stockage central ou un pipeline, peut provoquer un effet de propagation majeur

C’est donc sur ces points que les efforts doivent être concentrés en priorité.

Des référentiels comme l’ISO/IEC 27001 permettent de structurer une démarche de management de la sécurité, en intégrant gouvernance, suivi et amélioration continue.

Ils évitent de traiter la sécurité comme un projet ponctuel, déconnecté des opérations.

Dans les environnements intégrant de l’IA, un risque spécifique apparaît : le risque systémique.

Si vous ne savez pas quels systèmes sont en production, qui y accède et quelles données sont utilisées, notamment celles contenant des informations sensibles — vous pilotez à vue.

Dans ce contexte, la gouvernance et l’auditabilité deviennent des leviers d’accélération, et non des contraintes.

Défis réels et bonnes pratiques tout au long du cycle

Les principes de sécurité by design ne s’arrêtent pas à l’architecture : ils doivent s’inscrire dans l’exécution, tout au long du cycle de delivery.

DevSecOps : responsabilité claire, friction minimale

Le modèle le plus efficace repose sur une responsabilité partagée et explicite.

Les équipes de développement conservent la maîtrise de l’implémentation, la sécurité définit le cadre et les exigences, et l’exploitation garantit la robustesse en production.

Résultat : moins de surprises, plus de stabilité et une gestion des correctifs intégrée au cycle normal.

Pour soutenir cette approche, il est essentiel d’aligner organisation, architecture et delivery.

Cela peut se traduire par une articulation claire entre cadrage stratégique, transformation des équipes, mise en œuvre opérationnelle et choix technologiques.

Utilisateurs, modèles et données : un équilibre à maîtriser

Dans les systèmes IA, l’utilisateur final n’est plus le seul point d’entrée.

Les modèles, les connecteurs, les systèmes de retrieval et les flux de données deviennent eux aussi des surfaces d’exposition.

Le contrôle d’accès doit donc être cohérent à tous les niveaux, sans quoi des fuites de données peuvent apparaître… par conception.

Lorsqu’elle est correctement mise en œuvre, une approche de sécurité by design permet au contraire de sécuriser ces interactions tout en maintenant la performance opérationnelle.

Un cas concret : les systèmes d’IA utilisés pour la prévention sur sites industriels reposent sur des flux fiables, traçables et cloisonnés.

Les retours d’expérience autour de plateformes comme Snowflake Intelligence illustrent l’importance d’une architecture data maîtrisée, où industrialisation et sécurité avancent ensemble.

Gouvernance et conformité : ne pas confondre documentation et preuve

Les exigences ont évolué : les audits ne se limitent plus à la documentation.

Ils reposent désormais sur des preuves concrètes : contrôles actifs, tests, journaux, revues d’accès et processus de gestion des vulnérabilités.

Des organismes comme l’ENISA travaillent depuis plusieurs années sur les approches “privacy by design” et “data protection by design”, en lien direct avec les exigences réglementaires et leur traduction technique.

Enfin, le RGPD impose des obligations claires en matière de traitement des données personnelles.

Ces exigences doivent être intégrées dès la conception des systèmes, en cohérence avec les principes sécurité by design.

Conclusion : votre checklist “à activer dès demain” pour sécuriser sans ralentir

Si vous ne deviez retenir qu’une seule idée : la sécurité by design est une stratégie de réduction du risque et des coûts.

Une architecture secure by design réduit la surface d’exposition, clarifie les exigences de conformité et renforce la résilience.

Surtout, elle permet de construire des systèmes IA durables et non fragiles capables de passer à l’échelle sans multiplier les risques.

Checklist pour démarrer concrètement

- Réaliser un threat modeling sur un cas d’usage IA critique, en intégrant flux et frontières de confiance

- Appliquer le principe de moindre privilège sur les accès (IAM) et séparer les rôles administratifs et opérationnels

- Activer des configurations sécurisées par défaut, avec une logique de hardening as code

- Généraliser le chiffrement, la gestion des clés et leur rotation, sans exception

- Mettre en place une boucle de gestion des vulnérabilités avec SLA, ainsi que des logs exploitables

Pour aller plus loin, vous pouvez articuler ces principes de sécurité by design avec votre stratégie data et vos cas d’usage IA.

L’article sur l’IA générative et stratégie data constitue un bon point de départ.

Si votre enjeu porte davantage sur la fiabilité en production, les approches de tests continus appliquées à l’IA générative offrent un cadre directement actionnable pour renforcer la sécurité dans la durée.

En synthèse : intégrer, automatiser, prouver.

C’est cette logique qui transforme la sécurité dès la conception en véritable levier de passage à l’échelle pour vos projets IA.

FAQs sur la sécurité by design

Quels sont les principes de sécurité by design et pourquoi les intégrer dès la conception ?

Les principes sécurité by design consistent à intégrer les exigences de sécurité dès les premières phases d’un projet, plutôt que de les ajouter a posteriori.

Cette approche permet de réduire les vulnérabilités, de limiter les failles et de structurer une posture de sécurité cohérente sur l’ensemble du cycle de développement.

Comment les équipes peuvent-elles sécuriser les systèmes dès les premières phases d’un projet ?

Les équipes doivent intégrer la sécurité dès la conception en combinant plusieurs leviers : sécurisation du code, gestion des accès, identification des menaces et mise en place de contrôles adaptés.

L’objectif est d’inscrire la sécurité dans les pratiques de développement, sans ralentir la delivery.

Quels sont les principes fondamentaux pour sécuriser les applications et les systèmes d’information ?

Les principaux principes incluent :

- le moindre privilège

- la défense en profondeur

- la sécurisation du code

- le chiffrement des données

- les tests de sécurité réguliers

Ces approches permettent de réduire les risques d’accès non autorisé et de renforcer la résilience globale des systèmes.

Quand et comment tester pour identifier les vulnérabilités ?

Les tests doivent être réalisés tout au long du cycle de développement, et non uniquement avant la mise en production.

Ils incluent des tests dynamiques (DAST), des tests d’intrusion et des contrôles automatisés intégrés dans la CI.

L’objectif est d’identifier les vulnérabilités en continu et de corriger rapidement les écarts.

Quel rôle jouent les utilisateurs et l’authentification dans la sécurité ?

Les utilisateurs restent un maillon clé de la sécurité.

Une authentification robuste (MFA, gestion des sessions, contrôle des accès) combinée à une sensibilisation adaptée permet de réduire significativement les risques d’accès malveillant.

En quoi la sécurité intégrée dès la conception change-t-elle la posture globale ?

Une approche de sécurité by design transforme la sécurité en levier structurel.

Elle permet de réduire les vulnérabilités, d’améliorer la conformité et de renforcer la capacité des systèmes à évoluer de manière sécurisée.

.svg)